Parcours de Cybersécurité – phase 2 : pack initial

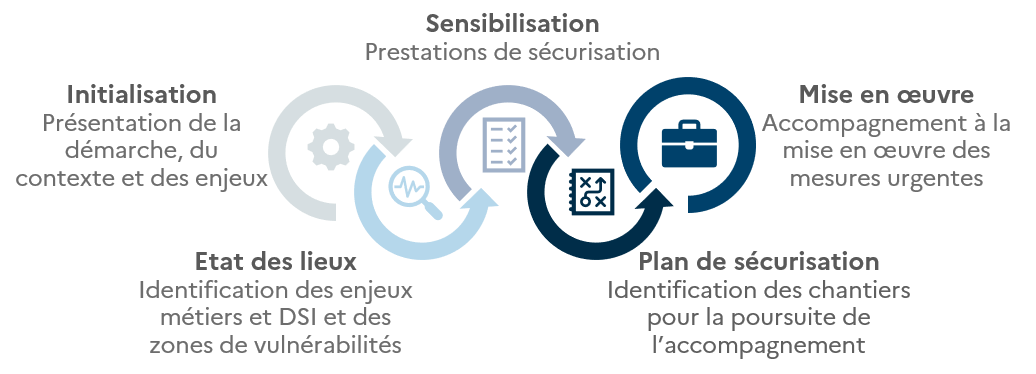

Le pack initial, pivot de la démarche, vise à établir un diagnostic complet permettant de définir un plan de sécurisation personnalisé, adapté au contexte du bénéficiaire et atteignable en quelques semestres, afin d’améliorer de façon satisfaisante son niveau de sécurité tout en restant réaliste vis-à-vis de ses moyens (humains et budgétaires).

- Formaliser un plan de sécurisation garantissant l’existence de cibles claires, pertinentes et cohérentes à court et moyen terme.

- Permettre à un prestataire de maîtriser le contexte et l’existant d’un bénéficiaire et d’instaurer une relation de confiance avec lui, qui pourra notamment se prolonger lors des packs relais.

- Présenter aux équipes dirigeantes du bénéficiaire une synthèse des travaux réalisés ainsi que des éléments de sensibilisation afin de les convaincre de la nécessité de mettre en œuvre ce plan de sécurisation et d’en soutenir (par des communications ainsi que des arbitrages budgétaires) le déploiement.

- Déterminer de façon argumentée les travaux concrets de sécurisation qui pourront être lancés lors des packs relais, dans les meilleurs délais suite au pack initial, afin de mettre rapidement le bénéficiaire dans une dynamique d’amélioration de sa sécurité.

Étapes du pack initial

Cliquer sur une étape pour consulter les détails

Récupérez le .zip "Support d’initialisation type - Parcours Cybersécurité" regroupant tous les documents listés dans les étapes ci-dessous.

Objectifs

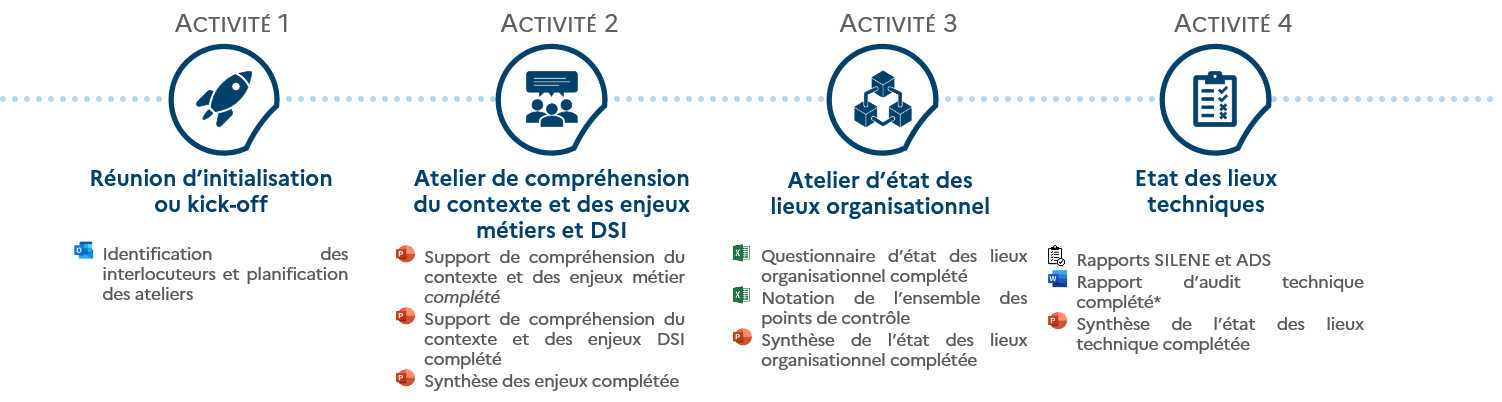

La réunion d’initialisation, ou kick-off, a pour but de faire un premier tour de table entre le prestataire et le bénéficiaire, de présenter le dispositif, le parcours cible, le planning, les différentes étapes ainsi que les modalités de travail. À l’issue de cette réunion, le prestataire doit collecter des éléments de documentation (organigrammes, référentiels, cartographies, PSSI, feuille de route de la DSI/SSI…) auprès du bénéficiaire, afin de pouvoir en prendre connaissance avant le prochain atelier. Il veillera naturellement à utiliser des moyens adaptés à la sensibilité des données (Ex. conteneur Zed!)

Prérequis

Cette réunion doit être préparée, notamment à l’aide du support d’initialisation contextualisé et du questionnaire pré-diagnostic. Dès cette première réunion, le prestataire doit commencer à planifier les prochains ateliers et donc identifier, avec le RSSI/référent sécurité, qui seront les interlocuteurs pertinents à chacune des étapes. Cette identification des interlocuteurs peut s’appuyer sur la liste des 14 thématiques de l’État des lieux organisationnels qui doit être partagée avec le bénéficiaire pendant la réunion.

Documents fournis

- Support d’initialisation

- Résultat du pré-diagnostic

Livrable(s) de cette étape

Identification des interlocuteurs et planification des ateliers.

Objectifs

Plonger dans le contexte et les enjeux métiers du bénéficiaire : quels sont les processus métier critiques (messagerie, etc.) ? Quelles sont les activités critiques ? Quels sont les actifs critiques et leur impact associé en termes DICT ? Y-a-t-il des activités OSE ? Quelles sont les craintes principales ? Prendre le pouls des interlocuteurs métiers (hors DSI). Comprendre quelles vont être les principales évolutions pour orienter le plan de sécurisation et concentrer les efforts sur les périmètres les plus sensibles

Hypothèse(s)

- Interlocuteurs : RSSI/référent sécurité et Métiers

- 4 réunions pour l’état des lieux organisationnel

Ateliers de compréhension du contexte et des enjeux DSI

Objectifs

- Réalisation d’un bilan de maturité organisationnel et technique déclaratif de maturité sur la base d’un questionnaire de maturité

- Comprendre l’architecture des SI

- Comprendre quelles sont les orientations SI pour les prochaines années : Full-Cloud ? Externalisation des développements ? Pérennisation du télétravail ?

- Ex : Si la DSI projette le full-cloud l’année suivante, il faudra déployer des efforts particuliers sur la sécurisation du Cloud dans le plan de sécurisation

- Comprendre les inquiétudes et attentes de la DSIvis-à-vis de la sécurisation des SI

Hypothèse(s)

Interlocuteurs : RSSI/référent sécurité, DSI et équipe SI

Prérequis

- Documentation fournie par le bénéficiaire

Documents fournis

- Support de compréhension du contexte et des enjeux métier

- Support de compréhension du contexte et des enjeux DSI

Livrable(s) de cette étape

- Support de compréhension du contexte et des enjeux métier complété

- Support de compréhension du contexte et des enjeux DSI complété

- Synthèse des enjeux complétée

Objectifs

Cadrer la notation de l’indice de cybersécurité et orienter le prestataire dans la formulation/précision des questions durant les ateliers. L’état des lieux organisationnel est un questionnaire de plus de 200 questions inspirées de différents référentiels et regroupées en 14 thématiques ayant pour objectif de déterminer la maturité SSI du bénéficiaire. Il s’agit d’un état des lieux déclaratif.

Prérequis

Identifier quels sont les bons interlocuteurs en fonction des 14 thématiques du questionnaire puis envoyer à chacun la liste des questions spécifiques les concernant en amont, afin qu’ils puissent les préparer. Consulter le questionnaire de pré-diagnostic (second onglet) afin d’avoir des premiers éléments concernant la maturité SSI.

Documents fournis

- Questionnaire d’état des lieux organisationnels

- Synthèse de l’état des lieux organisationnel type

Livrable(s) de cette étape

Questionnaire d’état des lieux organisationnels complété

Notation de l’ensemble des points de contrôle

Synthèse de l’état des lieux organisationnel complétée

Objectifs

L’état des lieux technique complète ou confirme l’état des lieux organisationnel via la réalisation de travaux de scans (internes et externes) de vulnérabilités, de tests d’intrusion, de revues de configuration et de revue d’architecture et des processus d’exploitation du SI. Parmi les travaux classiques pouvant être réalisés pour une entité peu mature, on pourra avoir la réalisation d’un scan des sites exposés sur internet ainsi que la tentative d’élévation de privilège sur l’AD depuis un compte utilisateur standard. Les travaux pourront se concentrer sur la sécurité de quelques serveurs critiques internes ainsi que sur l’accès aux consoles d’administration de solutions de sécurité, des sauvegardes, des postes de travail. Pour un bénéficiaire très mature, les travaux pourront se concentrer sur le réseau interne ou mettre en œuvre des revues de configuration plus détaillées.

Hypothèse(s)

Prérequis

- Adresses IP publiques, compte d’accès distant, compte utilisateur standard, schéma macroscopique du SI du bénéficiaire…

- Lettre de mission d’audit

Documents fournis

Modes opératoires de l’ANSSI pour les services SILENE et ADS

- Rapport d’audit technique type

- Synthèse de l’état des lieux technique type

Livrable(s) de cette étape

- Rapports SILENE et ADS

- Rapport d’audit technique (format libre) complété

- Synthèse de l’état des lieux technique complétée

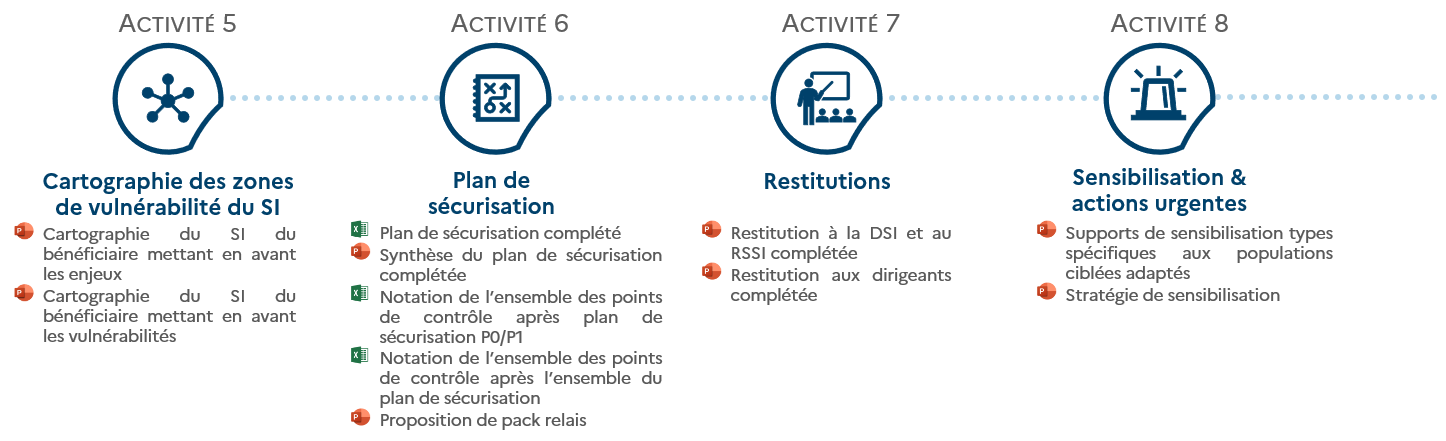

Hypothèse(s)

Documents fournis

- Exemple de cartographie des zones de vulnérabilités du SI du bénéficiaire

Prérequis

Étude du contexte

- État des lieux organisationnel

- État des lieux technique

Livrable(s) de cette étape

- Cartographie du SI du bénéficiaire mettant en avant les enjeux

- Cartographie du SI du bénéficiaire mettant en avant les vulnérabilités

Objectifs

Déterminer un plan de sécurisation réalisable dans une enveloppe de ressources adaptée à la taille et les moyens SSI du bénéficiaire.

Documents fournis

- Modèle de plan de sécurisation

- Synthèse du plan de sécurisation type

Prérequis

- Questionnaire d’état des lieux organisationnel complété

Notation de l’ensemble des points de contrôle

État des lieux technique

Hypothèses

- 2 réunions de construction et validation de priorisation des actions/chantiers SSI

- 1 réunion de construction et de validation du plan de sécurisation

Livrable(s) de cette étape

- Plan de sécurisation complété

- Synthèse du plan de sécurisation complétée

- Notation de l’ensemble des points de contrôle après plan de sécurisation P0/P1

- Notation de l’ensemble des points de contrôle après l’ensemble du plan de sécurisation

- Proposition de pack relais

Objectifs

Présenter une synthèse de l’existant (missions, besoins de sécurité, sources de risques, niveau de maturité, etc.) et du plan de sécurisation au DSI/RSSI puis au décideur.

Hypothèses

- 1 réunion de présentation

- 1 réunion de sensibilisation/restitution aux dirigeants

Livrable(s) de cette étape

- Support de présentation aux dirigeants

Focus sur les objectifs de la restitution DSI/RSSI

- Présentation des missions principales du bénéficiaire, des principaux besoins de sécurité et des principaux événements redoutés associés

- Présentation des principaux scénarios stratégiques de risques du bénéficiaire, de la cartographie macroscopique de son SI ainsi que de son écosystème et de leurs vulnérabilités

- Synthèse de l’analyse du niveau de maturité (états des lieux organisationnel et technique) et comparaison aux autres organisations (Indice de cybersécurité)

- Restitution et validation du plan de sécurisation sécurité

Focus sur les objectifs de la restitution dirigeant

- Présentation des menaces visant le bénéficiaire et d’attaques réelles ayant eu lieu

- Présentation des principaux enjeux de l’entité

- Présentation de la synthèse managériale de l’état des lieux et d’un d’étalonnement

- Présentation du plan de sécurisation

- Présentation des bonnes pratiques à mettre en œuvre par les équipes dirigeantes et par l’ensemble des agents

Objectifs

Présenter les menaces qui visent le bénéficiaire ainsi que les bonnes pratiques à mettre en œuvre. Par exemple, une session de sensibilisation des équipes achats permettra d’aborder les bonnes pratiques de sécurité dans les appels d’offre ou les renouvellements de contrats. Alors qu’une session de sensibilisation du Référent SSI permettra de former ce dernier sur certains sujets cyber afin de le faire monter en compétences.

Hypothèse(s)

| Cible | Format/Durée | Contenu |

| Référent SI/Nouveau RSSI | Une journée/2 demi-journées | Bases de la sécurité des systèmes d’informations, activités classiques d’un RSSI |

| Administrateurs SI | Une demi-journée (3 h.) | Bonnes pratiques d’administration du SI |

| Développeurs | Une journée/2 demi-journées | Bonnes pratiques pour le développement d’applications web |

| Acheteurs | 1h à 1h30 | Bons réflexes à avoir & bonnes pratiques pour la sécurisation des prestations (clauses contractuelles, formation des équipes, etc.) |

| Équipes RH | 1h à 1h30 | Bons réflexes à avoir au quotidien & focus sur la sensibilité des données traitées |

| SI industriels/biomédicaux | Une demi-journée (3h) | Bonnes pratiques d’administration et de maintien en conditions de sécurité des SI industriels/biomédicaux |

Prérequis

Lors de la préparation des supports, certaines slides devront être adaptées (conservées ou supprimées) selon le type de bénéficiaire (collectivité territoriale, établissement de santé etc.), afin de personnaliser la sensibilisation. Par ailleurs, il faudra également revoir le contenu des supports pour s’assurer que les recommandations qu’ils contiennent sont pertinentes avec l’existant au sein du bénéficiaire (par exemple : la recommandation de se connecter via un VPN n’aura de sens que si le bénéficiaire dispose d’un VPN)

Documents fournis

- Sensibilisation Acheteurs

- Sensibilisation Administrateur de systèmes d’information

- Sensibilisation Développeurs

- Sensibilisation RH

- Sensibilisation RSSI

- Sensibilisation SI Industriels

Livrable(s) de cette étape

- Aucun

Élaboration d'une stratégie de sensibilisation

Objectifs

La démarche proposée est constituée de 4 étapes, traitées lors de 2 réunions de travail. L’essentiel sera, comme pour le plan de sécurisation, de viser une cible réaliste vis-à-vis des capacités humaines et financières du bénéficiaire. Il faudra par ailleurs envoyer le support en amont des réunions aux participants du bénéficiaire à la réflexion pour accélérer les travaux.

- Comprendre l’historique, les moyens et les attentes en termes de sensibilisation.

- Identifier les familles de population au sein de l’organisation (métier, IT, fonction support, management, direction…) et déterminer celles devant être visées prioritairement.

- Pour chaque population prioritaire identifiée, décliner une démarche type permettant de définir les moyens de la sensibiliser.

- Élaborer un planning prévisionnel.

Hypothèse(s)

Documents fournis

- Support d’animation de la stratégie de sensibilisation

Prérequis

- Aucun

Livrable(s) de cette étape

Stratégie de sensibilisation